Unser eigenes Informationssicherheits-Managementsystem ist nach ISO 27001 zertifiziert. Zusätzlich: ISO 9001 für Qualitätsmanagement und EcoVadis Silver für Nachhaltigkeit. Wir empfehlen nichts, was wir nicht selbst umsetzen.

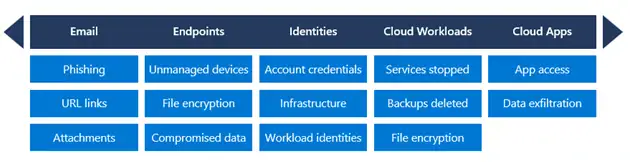

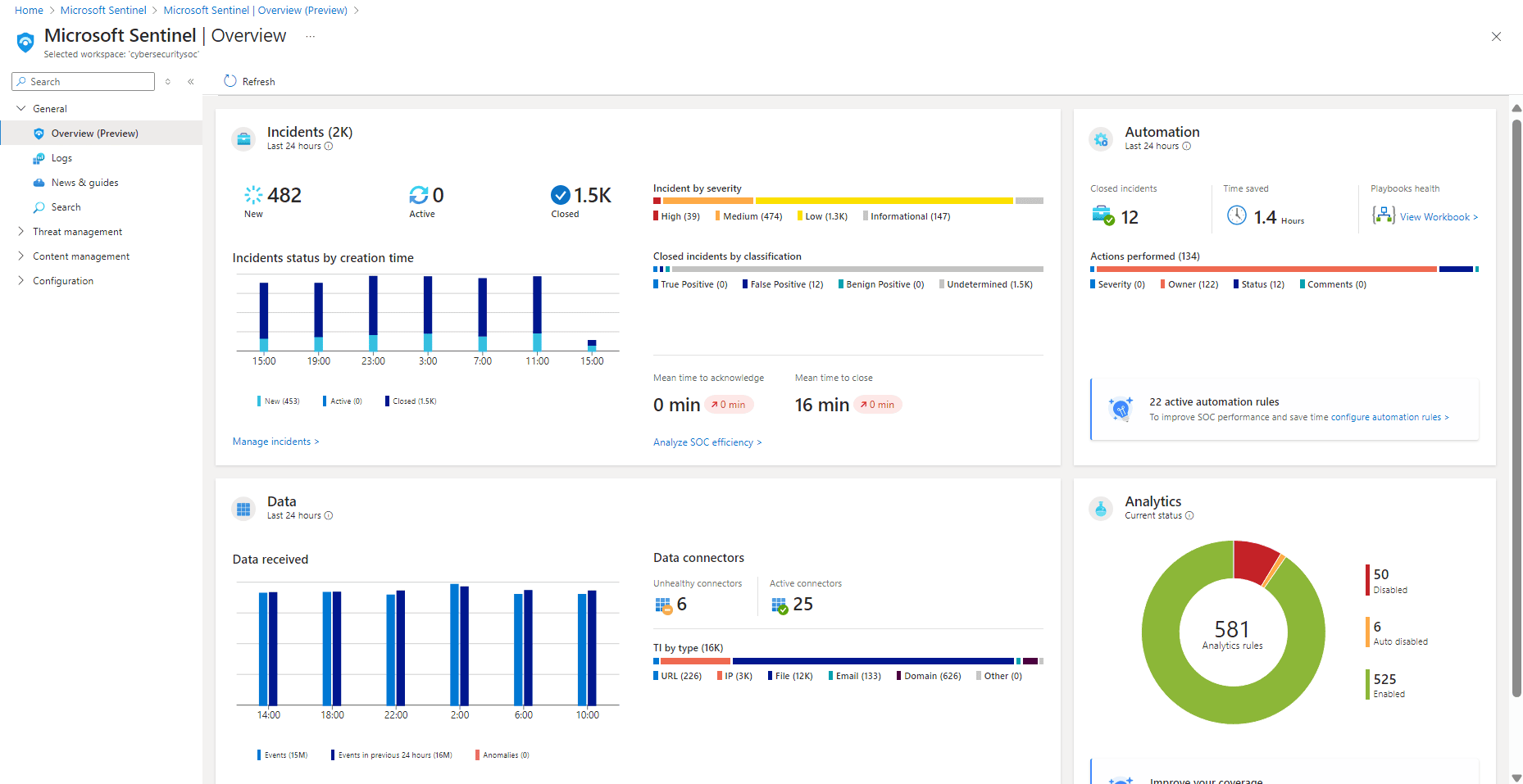

Unser Security-Operations-Team überwacht Ihre Umgebung rund um die Uhr mit Microsoft Sentinel und Defender XDR. Bedrohungen werden erkannt und eingedämmt, bevor Schaden entsteht.

Zertifizierter Partner mit tiefem Know-how im Microsoft-Security-Ökosystem. Vom Assessment über die Implementierung bis zum Managed Service – alles aus einer Hand, ohne Brüche.