Identity & Access Management

Von Netz- und Gerätesicherung hin zum Zero-Trust-basierten Identitätsschutz

Identitäten werden zum zentralen Steuerungs- und Sicherheitsanker moderner Arbeitsumgebungen. Zugriff wird nicht mehr über Standort oder Gerät, sondern über Identität, Kontext und Risiko geregelt.

Management Summary

Identity & Access Management (IAM) entwickelt sich vom unterstützenden Verzeichnisdienst zur zentralen Sicherheits- und Steuerungsebene des Modern Workplace.

Klassische Konzepte, die primär auf Netzsegmentierung und Geräteschutz setzen, reichen in hybriden und cloudbasierten Arbeitsmodellen nicht mehr aus.

Zero-Trust-Ansätze verlagern den Fokus konsequent auf Identitäten. Jeder Zugriff wird kontextabhängig bewertet, kontinuierlich überprüft und technisch durchgesetzt.

Im DACH-Mittelstand sind entsprechende Konzepte zwar bekannt, jedoch häufig nur teilweise umgesetzt. Rollenmodelle, Berechtigungsstrukturen und Lebenszyklusprozesse sind oft historisch gewachsen und nur begrenzt automatisiert.

Der Übergang zu identitätszentrierter Sicherheit erfordert neben technischer Modernisierung auch organisatorische Klarheit, definierte Verantwortlichkeiten und durchgängige Governance.

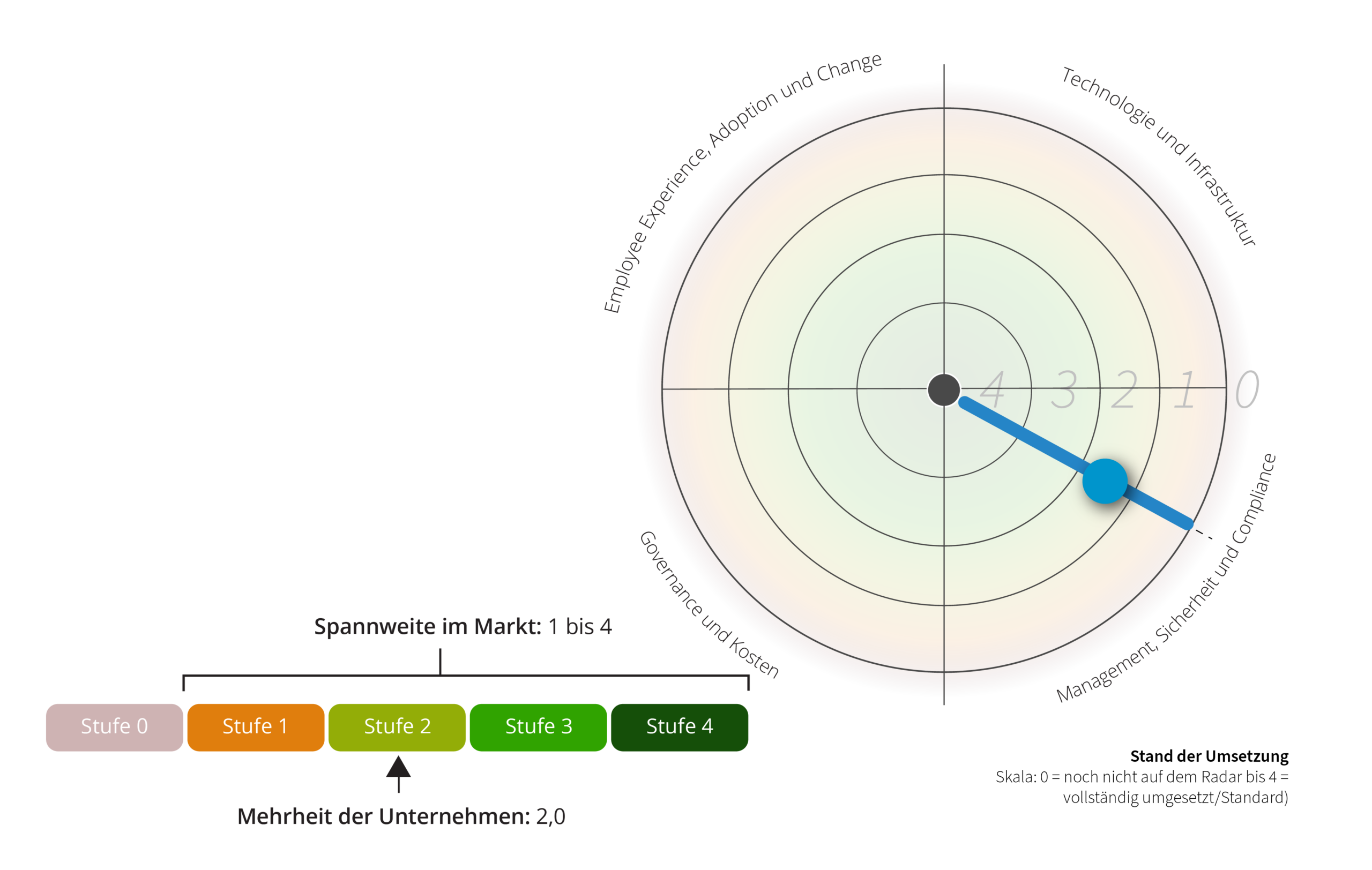

Einstufung im Radar

Viele Organisationen haben zentrale Identitätsdienste etabliert, setzen Zero-Trust-Prinzipien jedoch meist nur punktuell um. Durchgängige, risikobasierte Zugriffskontrollen sind noch nicht flächendeckend verankert.

Wo steht Ihre Organisation?

Reifegradmodell: Entwicklung im Identity & Access Management

Der DACH-Mittelstand befindet sich überwiegend in einer Übergangsphase zwischen klassischen Berechtigungsmodellen und identitätszentrierten Zero-Trust-Architekturen. Prozesse, Rollen und technische Durchgängigkeit sind häufig noch fragmentiert.

Klassische Zugriffskontrolle

Netz- und gerätebasierte Sicherheitsmodelle, geringe Kontextbewertung.

Zentrale Identitäten

Zentrale Verzeichnisdienste, jedoch manuelle Berechtigungsverwaltung.

Kontextbasierter Zugriff

Erste risikobasierte Richtlinien, teilautomatisierte Prozesse.

Zero-Trust etabliert

Identitätsbasierte Zugriffskontrolle, integrierte Sicherheitsmechanismen.

Adaptive Identitätssicherheit

Kontinuierliche Risikoanalyse, automatisierte Steuerung und Monitoring.

In einem kurzen Meeting ordnen unsere Profis das Thema ein, beantworten konkrete Fragen und skizzieren einen nächsten sinnvollen Schritt – unverbindlich und fokussiert.

T4M-Expertentipp

Über die Kompaktansicht hinaus

Der Workplace Trendradar 2026 betrachtet Identity & Access Management als zentrales Bindeglied zwischen Sicherheit, Governance und Nutzererlebnis. Die vollständige Studie ermöglicht eine fundierte Einordnung des Reifegrads und zeigt, wie identitätszentrierte Sicherheitsmodelle organisatorisch und technisch verankert werden.

Vollständige Trend-Details

Reifegradmodell

Indikatoren für Ihre Organisation

Governance-Leitplanken

Use Cases mit Priorisierung

KPI-Set & Nutzenlogik

Praxisstimmen zum Thema

Praxisbeispiele zeigen, dass identitätszentrierte Sicherheitsmodelle zunehmend als Voraussetzung für Cloud-Nutzung, mobile Arbeit und KI-gestützte Services verstanden werden. Die Umsetzung erfolgt jedoch meist schrittweise.

Sie sehen gerade einen Platzhalterinhalt von Podigee. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf den Button unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Weitere InformationenSie sehen gerade einen Platzhalterinhalt von Podigee. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf den Button unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Weitere InformationenDie ganze Studie herunterladen

Suchen Sie nach einem Dialog, um durch die Vielzahl der Themen zu steigen und KI auch wirklich intelligent in Ihrer Organisation zu nutzen?